TP VLAN

— ps 2012/12/17 14:19

Objectifs

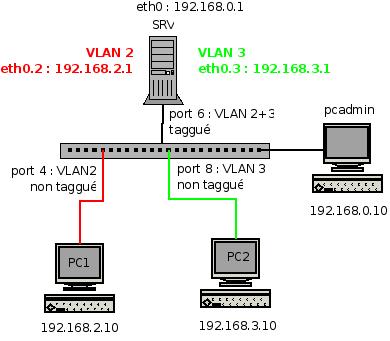

Mettre en oeuvre des vlan par l'intermédiaire un commutateur compatible norme 802.1q, avec un routeur filtrant sous Linux Debian. Le lien entre le routeur Debian et le commutateur sera réalisé par l'intermédiaire d'un trunk

On utilisera deux postes de travail :

Configuration

- On utilisera 2 VLAN et un sous-réseau par VLAN

- VLAN 2 rouge : 192.168.2.0/24

- VLAN 3 vert : 192.168.3.0/24

- poste de travail Windows ou Linux (pc1) (192.168.2.10) (physique ou virtuel)

- poste de travail Windows ou Linux (pc2) (192.168.3.10) (physique ou virtuel)

- serveur Linux Debian (SRV) (192.168.0.1) configuré pour gérer la norme 802.1q et disposant de deux interfaces virtuelles sur un trunk

- poste d'administration du commutateur (pcadmin) (192.168.0.10)

Préliminaires

- utiliser les outils de detection du commutateur et s'y connecter avec le navigateur

- donner une adresse IP (compatible avec le reste du schéma) au commutateur : ___

- installer les paquet suivants : tcpdump, nmap et vlan pour gérer la norme 802.1q

Mode opératoire

- sur le commutateur :

- créer le VLAN 2, affecter le port 4 dans le VLAN 2 (non taggé)

- créer le VLAN 3, affecter le port 8 dans le VLAN 3 (non taggé)

- affecter le port 6 aux VLAN 2 et 3 (taggé)

Configuration réseau du serveur srv

- ouvrir une session

- configuration de eth0

ifconfig eth0 192.168.0.1 up

- charger le module 8021q

modprobe 8021q

- créer les interfaces virtuelles eth0.2 et eth0.3

vconfig add eth0 2 vconfig add eth0 3

- configurer les interfaces virtuelles eth0.2 et eth0.3

ifconfig eth0.2 192.168.2.1 up ifconfig eth0.3 192.168.3.1 up

- afficher la table de routage (route -n)

Test de connectivité des machines entre elles avec ping

Connectivité pc1-srv

- ping pc1 ⇒ srv (192.168.2.1)

Connectivité pc2-srv

- ping pc2 ⇒ srv (192.168.3.1)

Activation du routage sur la passerelle srv

Sur la machine srv

- taper la commande suivante :

echo "1" > /proc/sys/net/ipv4/ip_forward

Paramétrage des passerelles par défaut

Sur la machine pc1

- taper la commande suivante :

route add default gw 192.168.2.1

- vérifier la table de routage avec la commande route -n

Sur la machine pc2

- taper la commande suivante :

route add default gw 192.168.3.1

- vérifier la table de routage avec la commande route

Tests avec ping et traceroute

Depuis la machine pc1

- taper

ping 192.168.3.10et vérifier le fonctionnement effectif du routage - taper

tracert 192.168.3.10et vérifier que les paquets passent effectivment par la passerelle

Depuis la machine pc2

- taper

ping 192.168.2.10et vérifier le fonctionnement effectif du routage - taper

traceroute 192.168.2.10et vérifier que les paquets passent effectivement par la passerelle

Filtrage inter VLAN

- mettre en oeuvre une couche de filtrage limitant l'accès au serveur web situé sur srv ou VLAN 2

- interdire l'accès à l'internet au VLAN 2

Remarques

- on peut ajouter une couche de filtrage avec iptables pour resteindre l'accès d'un sous-réseau à l'autre

Liens et références

Les switches h3c

- présentation des switch h3c ftp://store/pub/btssio/docs/h3c