Serveur Windows 2019- Installation de l'active directory

OBJECTIF DE CE TP : Découvrir le fonctionnement d'un annuaire, installer et gérer Active Directory sur un serveur Windows 2019

CONTEXTE : entreprise SIOStart

Prérequis

- nous utiliserons le serveur serveurW2019PN installé précédemment (rappel : PN sont vos initiales)

- ERRATUM sur le polycopié d'installation : mettez la carte réseau 1 du serveur, ainsi que la carte réseau du client W10 sur un réseau interne que vous appellerez siostart-network.

Présentation d'Active Directory - rappel

Un annuaire est une structure hiérarchique permettant de stocker les informations sur les objets du réseau. Ces objets comprennent les ressources partagées comme les serveurs, les dossiers partagés et les imprimantes ; les comptes d'utilisateur et d'ordinateur réseau, ainsi que les domaines, les applications, les services, les stratégies de sécurité…

Un service d'annuaire permet d'accéder à l'annuaire, et fournit un accès global à l'ensemble des ressources du réseau, et ce quel que soit l'emplacement physique de celles-ci. Ainsi, un utilisateur peut accéder à toute ressource sans savoir où et comment elle est connectée physiquement.

Installation du domaine Active Directory

Pour utiliser pleinement les ressources de Windows Server 2019, il faut créer un domaine exploitable à travers le service d'annuaire de Microsoft : Active Directory. Nous allons considérer que l'ordinateur que vous venez d'installer sera votre premier (ou seul) contrôleur de domaine Windows 2019.

Installation du service

Nous allons maintenant y installer le service d'annuaire Active Directory. NB : Vous ne pourrez installer Active Directory que si votre partition est au format NTFS et que vous êtes connecté en tant qu'Administrateur.

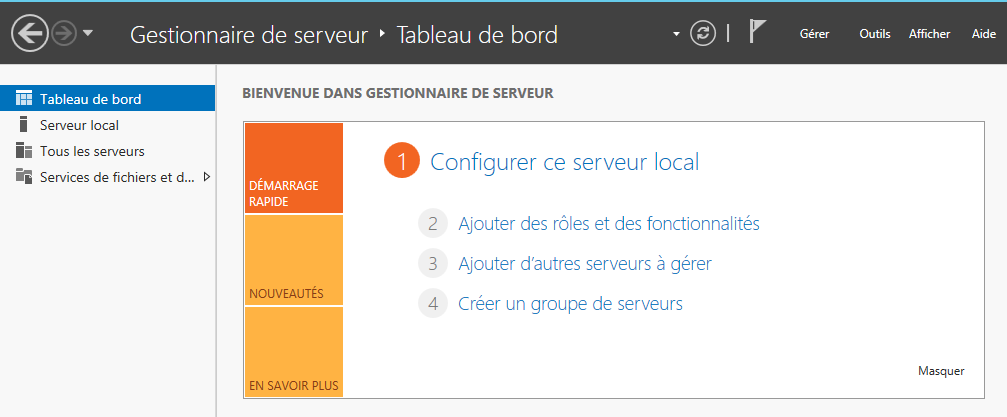

- 1 - Depuis le Gestionnaire de serveur, cliquer sur Gérer>Ajouter des rôles et des fonctionnalités.

- 2 - Sélectionner le type d’installation « Installation basée sur un rôle ou une fonctionnalité ».

- 3 - Notre serveur est le seul du réseau, le choisir dans le Pool de serveurs

- 4 - Cocher le rôle Services AD DS / Active Directory Domain Services ;

- 5 - sont précisés alors les rôles et fonctions qui sont associées à l’AD DS : les ajouter

- 6 - L’écran suivant propose d’ajouter des fonctionnalités, ne rien choisir et faire simplement Suivant.

- 7 - Quelques informations utiles …

- 8 - Indiquer que

le serveur peut automatiquement redémarrer si nécessaireet cliquer sur « Installer ».

Création du contrôleur de domaine

- 1 - La page de l'assistant d'installation se referme. Cliquer sur Notifications dans la barre de commandes du gestionnaire de serveur

- 2 - cliquer sur « Promouvoir ce serveur en contrôleur de domaine » sinon le domaine ne sera pas créé.

Création du domaine

- 1 - Choisir l’opération de déploiement « Ajouter une nouvelle forêt » et lui donner un nom de domaine DNS racine : siostart.lan

NB : Vous devez utiliser un nom de domaine racine comportant un nom et une extension de la forme : entreprise.fr ; entreprise.local ; entreprise.lan ; sous peine de voir votre service DNS ne pas fonctionner correctement si vous avez plusieurs sous-domaines.

- 2 - Une nouvelle forêt avec un nouveau domaine seront donc créés. Il faut ici choisir leur niveau fonctionnel de la forêt et du domaine, par défaut sur “Windows Server 2016” . Ce choix va dépendre des ordinateurs qui composeront votre réseau.

- 3 - Laisser coché l’ajout de la fonctionnalité Serveur DNS et indiquer Pass2019+ comme mot de passe de récupération des services d’annuaire (DSRM).

- 4 - Une erreur apparaît sur l’écran suivant. Pas de panique ! ce message survient car aucun serveur DNS n’est installé sur la machine. On clique simplement sur Suivant pour le créer.

Installation serveur DNS

- 1 - Confirmer le nom NetBIOS du domaine (dans notre contexte : SIOSTART).

- 2- Laisser les valeurs de l’écran suivant par défaut (emplacements de NTDS-services d'annuaire et SYSVOL-volume système).

- 3 - L’installation est prête et un récapitulatif est affiché pour vérifier la configuration. L’assistant propose un script PowerShell pour ces manipulationssauvegardez ce script sur votre machine

Jalon1 : script configuration DNS sauvegardé

- 4 - Une vérification système est effectuée, cliquer sur Installer en ignorant le message d'erreur.

- 5 - Le serveur redémarre automatiquement.

- 6 - Le login se fait maintenant sur le domaine, ici SIOSTART\Administrateur.

Le Gestionnaire de serveur s’ouvre automatiquement, des boites résument l’état de santé des rôles AD DS, DNS, Services de fichiers et de stockage, Serveur local et Tous les serveurs. En vert, tout va bien.

Jalon2 : rôles AD DS, DNS, Services de fichiers et de stockage, Serveur local et Tous les serveurs bien installés

Jalon2 : rôles AD DS, DNS, Services de fichiers et de stockage, Serveur local et Tous les serveurs bien installés

Configuration du serveur DNS

- Ouvrez une session en tant qu'Administrateur (en sélectionnant le cas échéant à l'aide du bouton Options, le domaine SIOSTART dans la zone Se connecter à).

- Cliquez Démarrer/Outils d'administration/DNS

- Développez votre serveur DNS et cliquez Zones de recherche directes.

Les zones DNS intégrées à l'Active Directory pour le domaine siostart.lan ont bien été créées, vous allez devoir les compléter.

- Développez Zones de recherche directes.

- Cliquez la zone racine de votre domaine siostart.lan.

- Double-cliquez, dans le volet droit, l'enregistrement de type Source de nom(SOA).

- Dans l'onglet Serveurs de noms, vérifiez que le nom du serveur correspond bien à votre serveur DNS et que l'adresse IP apparaît

Si le serveur n'apparaît pas dans la zone Serveurs de noms :

- Cliquez le bouton Ajouter puis Parcourir… puis double-cliquez sur le nom de votre serveur.

- Double-cliquez Zones de recherche directes puis siostart.lan ; cliquez l'enregistrement d'hôte correspondant à votre serveur serveurW2019.

Si l'adresse IP n'est pas renseignée (Inconnu), alors :

- Cliquez le bouton Modifier…

- Tapez -.-.-.- (l'adresse de votre serveur DNS) dans la zone adresse IP.

- Fermez la fenêtre Propriétés de siostart.lan.

Cliquez maintenant Zones de recherche inversée: Vous remarquerez qu'aucune zone inverse n'a été créée, or la résolution de nom DNS ne peut fonctionner sans cela, il va donc falloir la rajouter manuellement.

- Dans le menu Action, sélectionnez Nouvelle Zone puis cliquez Suivant.

- Cliquez Zone principale et laissez cochée Enregistrer la zone dans Active Directory puis Suivant.

- Laissez Vers tous les contrôleurs de domaines puis Suivant.

- Cochez zone de recherche inversée IPV4

- Sous ID Réseau, tapez votre adresse de réseau puis cliquez Suivant.

- Laissez N'autoriser que les mises à jour sécurisées puis cliquez Suivant.

- Cliquez Terminer.

La configuration de votre serveur DNS pour la gestion de votre domaine Active Directory est terminée Vous étudierez ultérieurement comment configurer des zones DNS standard non intégrées à l' Active Directory.

Jalon3 : Service DNS configuré

Présentation des objets de l'annuaire

Le centre d'administration Active Directory permet d’accéder à la gestion des utilisateurs et des ordinateurs, à la gestion des stratégies de groupes, DNS, DHCP, Sauvegarde Windows Server, etc.

Si les icônes les plus courantes sont copiées sur le bureau « Modern UI » de Windows Server 2019, tous les outils d’administration se trouvent depuis le Gestionnaire de serveur, en cliquant sur l'option Outils en haut à droite.

- Cliquez Outils puis choisir l'option centre d'administration Active Directory

- Choisir le domaine administré siostart.lan dans la partie gauche de la console centre d'administration Active Directory.

Les objets et conteneurs créés par défaut s'affichent si vous ouvrez les « dossiers ».

- Builtin : contient les groupes de domaines locaux prédéfinis du domaine utilisés pour attribuer des autorisations par défaut aux utilisateurs chargés d'exécuter un rôle administratif dans le domaine.

- Computers : contient tous ordinateurs Windows NT et Windows 200x qui font partie du domaine (ayant un compte d'ordinateur). Vous pouvez par la suite déplacer ces objets.

- Domain Controllers : contient les contrôleurs de domaines qui font partie du domaine.

- Users : contient tous les utilisateurs et les groupes globaux prédéfinis du domaine appartenant souvent aux groupes locaux prédéfinis. Ainsi, par exemple, le groupe Admins du domaine est membre du groupe de domaine local Administrateurs du même domaine. Tout comme les ordinateurs, les objets utilisateur peuvent être déplacés.

Un certain nombre d'objets ont été créés par défaut, vous allez devoir maintenant organiser votre domaine. À vous de choisir le type d'organisation de vos objets, les unités d'organisation pouvant correspondre aux services de l'entreprise (Comptabilité, Vente…), aux lieux (ville, bâtiment, étage), aux projets…

Pour nos exemples, nous allons considérer le domaine unique siostart.lan et créer les unités d'organisation suivantes :

SIOStart ambitionne de se développer dans plusieurs ville, vous vous travaillez pour la startup de Dijon. La structure simplifiée retenue est donc, pour chaque ville, une unité d'organisation « Ville» contenant les services de l'entreprise : la direction, le service commercial, le service comptable, le service métier.

Création de votre arborescence

- Cliquez avec le bouton droit sur le domaine siostart.lan pour créer une nouvelle unité d'organisation puis Nouveau /Unité d'organisation.

- Tapez Dijon puis cliquez OK pour donner un nom à votre unité d'organisation.

Le dossier Dijon apparaît dans l'arborescence de siostart.lan

- Placez-vous dans Dijon puis créer l'unité d'organisation Direction et les autres UO.

D'une manière générale, les règles à respecter sont les suivantes :

- un objet ne peut être présent qu'une seule fois dans l'arborescence, il ne peut donc appartenir qu'à une seule unité d'organisation (un groupe n'est donc pas une unité d'organisation) ;

- pour chaque unité d'organisation on peut définir un administrateur auquel on délègue une partie ou la totalité des privilèges administratifs, notamment la gestion des utilisateurs ;

- les stratégies de groupe peuvent être appliquées au niveau des unités d'organisation.

L'ossature de votre annuaire est créée, il va maintenant falloir créer les comptes d'utilisateurs et les groupes.

Gestion des utilisateurs et des groupes

Un compte est dit local pour une station de travail ou un serveur membre Windows Server 2019 lorsqu'il permet d'ouvrir une session sur la machine en local. Vous ne pourrez pas utiliser les comptes locaux pour ouvrir une session dans un domaine, nous ne les étudierons pas dans cette séquence (vu sur le client Windows10). Le compte d'ouverture de session d'un utilisateur sur un domaine Active Directory est dit global ou de domaine.

Sécurité des mots de passe avec Windows Server 2019

- Dans la Gestion de stratégie de groupe, dérouler la Forêt, Domaines, nom du domaine.

- Clic droit et Modifier sur Default Domain Policy, cela ouvre l’Editeur de gestion des stratégies de groupe.

- Dérouler Configuration ordinateur, Configuration ordinateur, Stratégies, Paramètres Windows, Paramètres de sécurité, Stratégies de comptes, Stratégie de mot de passe.

Appliquer la même stratégie de mots de passe que celle mise en place sur le poste W10 en local.

Jalon4 : UO créées et stratégie de mot de passe définie

Création d'utilisateurs

Nous allons créer les utilisateurs de SIOStart, en commençant par Monsieur Mercer.

- Allez dans Démarrer/Outils d'administration, choisissez Utilisateurs et ordinateurs Active Directory.

- Sélectionnez l'unité d'organisation où vous voulez créer l'utilisateur selon la fonction dans l'entreprise

- Cliquez dans le menu Action/Nouveau/Utilisateur.

- Renseignez les différents champs comme sur le client Windows10

Tous ces champs sont obligatoires sauf Prénom et Initiales, le « Nom complet» doit être unique à l'intérieur de l'unité d'organisation et le « Nom d'ouverture de session » doit être unique dans le domaine.

Notez que le Nom complet est automatiquement rempli une fois que vous avez saisi les champs Prénom et Nom.

- Cliquez Suivant après les avoir renseignés.

Le Nom d'ouverture de session de l'utilisateur (antérieur à Windows 2000) ou nom de login NetBios est limité à 20 caractères, il est renseigné d'après le Nom d'ouverture de session de l'utilisateur défini sur le serveur Windows 2019.

Le mot de passe de chaque utilisateur doit respecter la longueur minimale et les règles de complexité que vous avez définies.

- pour la méthode de définition des mots de passe alterner chaque lettre du prénom avec un caractère spécial et terminer par la 1ère lettre du nom en majuscule

Attention au respect de la casse pour les mots de passe. Pour les noms d'ouverture de session, la casse est indifférente.

- L'option L'utilisateur doit changer de mot de passe… permet d'obliger l'utilisateur à entrer un nouveau mot de passe lorsqu'il se connectera pour la première fois, elle ne sera pas cochée, l'administrateur définit le mot de passe.

- L'option L'utilisateur ne peut pas changer de mot de passe permet à l'inverse d'imposer un mot de passe à l'utilisateur qu'il ne pourra pas modifier( à cocher). Ceci est utilisé pour les comptes d'invité utilisés par des personnes de passage qui ne doivent donc pas modifier le mot de passe que vous avez défini.

- L'option Le mot de passe n'expire jamais permet de ne pas avoir à changer de mot de passe.

- L'option Le compte est désactivé permet que personne ne puisse utiliser ce compte dans le cas par exemple où une personne s'absente. Il suffira à son retour de réactiver le compte en décochant la case.

Si vous avez activé les règles de complexité pour les mots de passe et ne les avez pas respectées, alors un message s'affiche. Renseignez à nouveau le mot de passe en utilisant la longueur minimale définie et l'utilisation de caractères majuscules et minuscules si la complexité est activée.

On appliquera aux différents profils les mêmes règles que celles retenues pour le travail sur le poste W10 en local.

Horaires d'accès...

Vos utilisateurs habituels ne sont pas dans vos locaux le week-end ni entre 20 h et 8 h. Nous allons donc limiter les horaires d'accès de notre modèle à tous les comptes sauf Monsieur Mercer.

- Cliquez droit sur un utilisateur - Propriétés puis l'onglet Compte puis Horaires d'accès…

- Sélectionnez la ligne du Dimanche puis cliquez ouverture de session refusée, le changement est matérialisé par une ligne blanche :

- Faites de même pour interdire l'ouverture de sessions le Samedi et pour les heures avant 8 h et après 20 h.

- Cliquez OK pour valider les changements.

Appartenance à un groupe de sécurité

L'appartenance des utilisateurs à des groupes de sécurité, permet de simplifier la tâche de l'administrateur en regroupant les utilisateurs de mêmes ressources ; l'administrateur affectera les autorisations à un groupe plutôt qu'à chaque utilisateur.

Windows Server 2019 offre des groupes prédéfinis, chacun d'eux ayant des droits bien spécifiques. Il convient donc de savoir quels droits on veut accorder à notre utilisateur avant d'utiliser ces groupes. Pour connaître les droits associés à ces groupes prédéfinis, allez chercher la rubrique Groupes prédéfinis, Active Directory dans l'aide de Windows 2019.

Les groupes prédéfinis sont faits de façon à ce que l'administrateur du réseau délègue des tâches de gestion bien précises à certains utilisateurs. Pour un grand réseau il convient mieux qu'il y ait des groupes de personnes chargées uniquement de la gestion des sauvegardes, d'autres qui seront opérateurs d'impression, etc.

Le but d'un groupe est d'y placer des utilisateurs qui auront tous les mêmes droits et les mêmes autorisations sur les ressources partagées. Il est en effet plus facile de faire des restrictions sur un groupe que pour chaque utilisateur.

Dans Windows Server 2019, on trouve aussi la présence de groupes de distribution utilisés pour la messagerie électronique mais ne donnant pas d'autorisations d’accès.

Création de groupes de sécurité

- cliquez Démarrer/Outils d'administration Windows, puis choisissez Utilisateurs et Ordinateurs Active Directory.

- Sélectionnez l'unité d'organisation où vous voulez créer le groupe. Nous choisirons pour notre exemple Dijon.

- Clic droit Nouveau - Groupe.

- Créer les mêmes groupes d'utilisateurs qu'en local : Administratif, Management, Réalisation

- Les groupes apparaissent dans le volet droit (comme Groupe de sécurité - Global).

Quelques notions...

Notions de groupe local, global et universel

- s'il appartient à un groupe Domaine local, un utilisateur ne peut avoir accès qu'à des ressources présentes dans son domaine.

- Dans un groupe Global, il peut se voir accorder l'accès à des ressources appartenant à d'autres domaines reliés par des relations d'approbation.

- Un groupe Universel permet lui de regrouper des utilisateurs et surtout des groupes globaux appartenant à plusieurs domaines en vue de leur accorder des permissions d'accès sur des ressources de différents domaines.

Un groupe Global peut contenir uniquement des membres (utilisateurs, groupes globaux) appartenant au domaine. Dans la majorité des cas, c'est ce type de groupe qui est utilisé.

Un groupe Domaine local peut contenir des membres (utilisateurs, groupes globaux et universels) appartenant à n'importe quel domaine de la forêt et éventuellement des groupes Domaine local du même domaine.

Un groupe Universel est constitué d'un ensemble de comptes utilisateurs, de groupes globaux ou universels appartenant à n'importe quel domaine de la forêt.

Démarche d'organisation

La démarche d'organisation préconisée par Microsoft, et qui offre à la fois évolutivité et sécurité, est la suivante :

- créer un compte d'utilisateur de domaine ;

- créer un groupe global et y incorporer l'utilisateur ;

- créer un groupe domaine local correspondant à la ressource que l'on veut partager ;

- inclure le groupe global dans le groupe domaine local du domaine ou d'un autre domaine lié par une relation d'approbation ;

- attribuer les autorisations et les droits au groupe domaine local.

Remarque : Lorsque l'on crée un nouveau groupe, il s'agit par défaut d'un groupe de sécurité avec une étendue globale.

Ajout d'un utilisateur à un groupe

Ceci peut se faire de plusieurs manières : soit en ajoutant un membre au groupe, soit en faisant appartenir l'utilisateur à un groupe.

- Affecter à chaque utilisateur son groupe global

Jalon5 : Utilisateurs créés et ajoutés aux groupes

Authentification des utilisateurs

Les comptes utilisateurs sont maintenant liés au domaine :

- votre poste de travail windows10 doit joindre le domaine SIOSTART pour permettre la gestion centralisée des utilisateurs.

- Pour cela, depuis la machine W10 (connectée au réseau interne créé plus tôt), vérifiez que vous arrivez à joindre par un ping le serveur.

- Indiquez dans la configuration réseau le serveur comme serveur DNS. (Panneau de configuration → Centre réseau et partage → Cliquer sur la connexion → Propriétés → TCP/IP …). C'est également là que vous pourrez configurer l'IP de la machine si ce n'est déjà fait.

- Dans le panneau “Système”, choisissez l'option “Renommer ce PC (avancé)“

- Indiquez que vous voulez joindre le domaine et renommez le PC à l'occasion.

- Pas d'inquiétude, ces processus sont longs. Il vous faudra vous authentifier avec votre compte administrateur du serveur pour aller au bout de la procédure, et faire redémarrer l'ordinateur quand demandé.

- se connecter au domaine avec l'utilisateur de votre choix :

Jalon6 : Ordinateur connecté au domaine et utilisateur connecté

Pour aller plus loin ...

Les opérations que nous venons de réaliser sont “automatisables” :

- rechercher la commande Active Directory pour Windows 2019 qui permet d'ajouter un utilisateur et vérifier que vous êtes capable d'ajouter un utilisateur portant votre nom (et prenom) dans le groupe

Réalisation - imaginer un script PowerShell qui créerait un compte pour tous les utilisateurs présent dans un fichier CSV